Cybersicherheit fängt bei den Mitarbeitern an

Herr Dörr, wie stufen Sie die Gefahr durch Cyberangriffe ein?

Als sehr hoch. Der Digitalverband Bitkom hat allein für 2024 in Deutschland einen Schaden von über 266 Milliarden Euro für die Wirtschaft ermittelt. Gleichzeitig erlebe ich, dass hohe Summen in die IT-Sicherheit der Büronetzwerke investiert, Produktionsnetzwerke dagegen kaum geschützt werden. In den meisten Fällen gibt es keine Strategie, wie im Falle eines Angriffs reagiert werden soll. Auch die Erkennung und Rückverfolgbarkeit ist meistens sehr schwierig, da oft keine Überwachung und Sicherung von Logdaten vorhanden sind.

Die meisten Unternehmen sind also auf der Produktionsseite nicht ausreichend geschützt …

Sie bewegen sich sozusagen im Blindflug und dementsprechend drastisch können die Folgen sein. Von einfachen Produktionsausfällen bis hin zu schweren Schäden an Anlagen ist alles möglich. Oft kann auch die Lebensmittelsicherheit nicht gewährleistet werden, da ein unbemerkter Angreifer auch Rezepte und Einstellungen verändern kann. Daher zählen Lebensmittelproduzenten nach den neuen Vorgaben der EU-Richtlinie zur Netzwerk- und Informationssicherheit, die NIS 2, ab einer gewissen Größe zu den kritischen Infrastrukturen und sind damit verpflichtet, ihre Produktion gegen Cyberangriffe zu schützen.

Wo liegen aus Ihrer Sicht für Lebensmittel- und Getränkeproduzenten die häufigsten Schwachstellen – eher in der Technik, in den Prozessen oder im Verhalten der Mitarbeitenden?

Es ist eine Kombination aus allem. Viele Unternehmen sehen nur die Gefahren aus dem Internet. Allerdings kann ein verärgerter Mitarbeiter oder fehlender physischer Schutz genauso genutzt werden, um eine Produktion zu stören. Das Bundesamt für Sicherheit in der Informationstechnik sieht beispielsweise Wechseldatenträger als die größte Gefahr für Industrieanlagen.

… das Sicherheitsrisiko, welches in diesem Zusammenhang häufig genannt wird, sind private USB-Sticks, die beim Anschluss an eine Anlage neben Daten auch Schadsoftware übertragen können.

Deswegen besteht durch Wechseldatenträger und das Fehlverhalten von Mitarbeitern meist die größte Gefahr für Automatisierungsanlagen. Hierin unterscheiden sich die Lebensmittel und Getränkeindustrie nicht von anderen Industrien. Ich weiß beispielsweise von zwei Getränkeherstellern, bei denen es zu Produktionsstillständen kam, weil sich Mitarbeiter auf den Bedienterminal Urlaubsbilder angesehen haben, die auf einen USB-Stick gespeichert waren.

Wie unterscheiden sich die Risiken bei älteren, nachgerüsteten Maschinen im Vergleich zu modernen, smarten Anlagen?

Gerade ältere Maschinen haben oft keinen Schutz gegen Cybergefahren, weil das Thema noch nicht die heutige Bedeutung für Anlagenbauer hatte. Daher muss hier in der Regel ein zusätzlicher Schutz vorgelagert werden. Dies macht es oft aufwändig ältere Maschinen abzusichern. Neue moderne Anlagen bringen dagegen schon eine Vielzahl an Sicherheitsfunktionen mit, diese müssen allerdings konfiguriert und in ein Security-Gesamtkonzept integriert werden. Leider erlebe ich häufig, dass vieles ungenutzt bleibt, weil kein Sicherheitskonzept vorliegt.

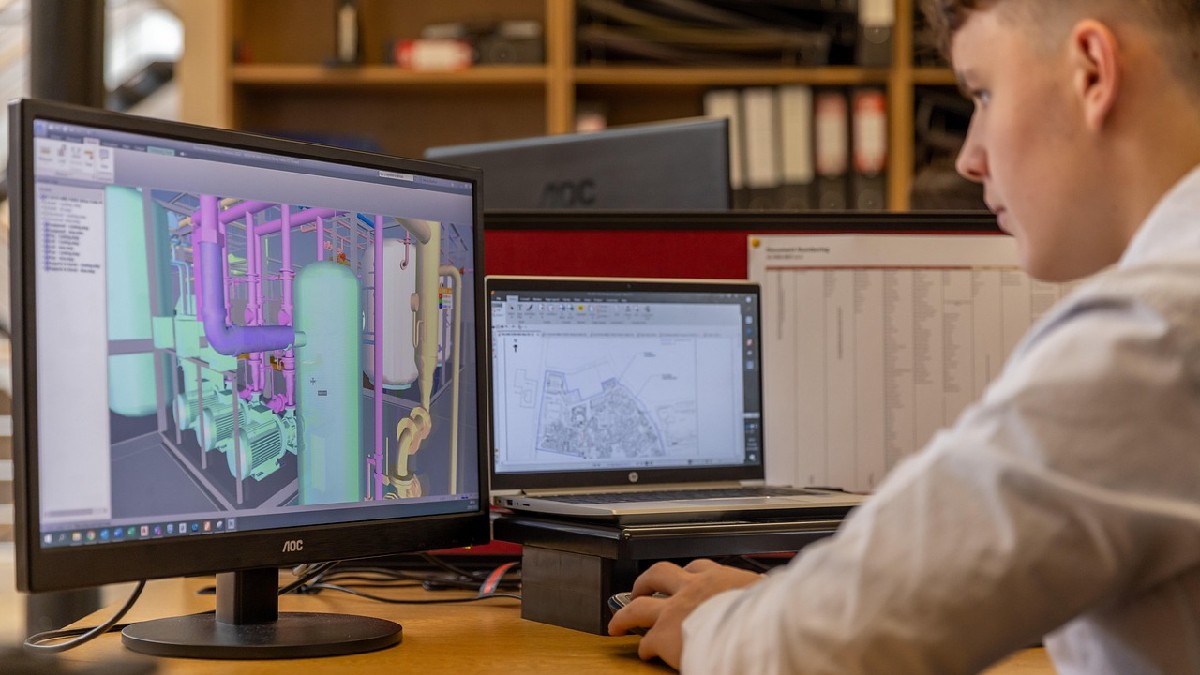

Viele Unternehmen sehen nur die Gefahren aus dem Internet. Allerdings kann ein verärgerter Mitarbeiter oder fehlender physischer Schutz genauso genutzt werden, um eine Produktion zu stören. Copyright: Pixabay

Welche Lösungen sind besonders effektiv für den Schutz industrieller Steuerungssysteme?

Grundsätzlich kommen die gleichen Security-Lösungen in Steuerungssystemen zum Einsatz wie in klassischen IT-Netzwerken. Allerdings muss die Planung und Konfiguration an die Anforderungen einer Automatisierungsumgebung angepasst werden. Hier helfen die Vorgaben der IEC 62443, die sich als die wichtigste Norm für IT-Sicherheit im Industriebereich und internationaler Standard zum Konformitätsnachweis im Umfeld der Prozess- und Automatisierungsindustrie etabliert hat. Basis ist immer eine Risikobewertung und ein Zonenkonzept, in dem die verschiedenen Sicherheitsanforderungen einzelner Anlagenteile berücksichtigt werden können. Daraus lassen sich dann gezielt die eigentlichen technischen Maßnahmen wie Firewalls, Netzwerküberwachung oder angepasstes Usermanagement ableiten.

Ein weiterer Standard für IT-Sicherheit ist die ISO 27001 – inwiefern unterscheidet sich die IEC 62443 von dieser Norm?

Die ISO 27001 hilft dabei die „normale“ IT-Infrastruktur abzusichern, sie geht dabei aber nicht auf die speziellen Anforderungen in einer Produktionsumgebung ein. Die IEC 62443 wurde geschaffen, um die Produktion und die Maschinen zu sichern. Beide Normen sind ein guter Leitfaden, um einen Schutz gegen Cybergefahren aufzubauen und dabei systematisch vorzugehen.

Wie unterstützt TG alpha Unternehmen dabei, Cyber Security in bestehende Produktionsumgebungen zu integrieren – vor allem, wenn bereits ältere Maschinen und heterogene Systeme im Einsatz sind?

Wir haben schon einigen Produzenten und kritischen Infrastrukturen geholfen, ihre Produktion abzusichern. Zudem unterstützen wir auch Maschinenbauer dabei, ihre Anlagenlösungen an die heutigen Anforderungen an die Cybersicherheit anzupassen. Unser Ziel ist es dabei immer ein Sicherheitskonzept zu realisieren, dass dem Bedarf der Anlagen optimal entspricht.

Welche strategischen Maßnahmen empfehlen Sie Unternehmen, um langfristig ein hohes Cyber Security-Niveau aufrechtzuerhalten – über rein technische Schutzmaßnahmen hinaus?

Cybersicherheit fängt bei den Mitarbeitern an. Der Mensch ist die größte Schwachstelle in jedem System. Daher ist das wichtigste seine Mitarbeiter abzuholen, damit sie die Einschränkungen durch Cybersicherheit verstehen und diese auch mitgehen und nicht unterwandern.

Was raten Sie Unternehmen, die gerade erst beginnen, sich systematisch mit dem Thema auseinanderzusetzen?

Zunächst sollte man sich informieren, wonach man sich richten kann. Im nächsten Schritt braucht es einen Überblick über das Produktionsnetzwerk und das Durchführen einer Risikoanalyse. Ich erlebe es immer wieder, dass diese Schritte übersprungen werden und gleich technische Lösungen angeschafft werden. Diese sind allerdings mit hohen Investitionen verbunden und gehen oft an den tatsächlichen Erfordernissen vorbei. Es ist sinnvoller bedarfsgerecht in Cybersicherheit zu investieren – und genau hier hilft eine Risikoanalyse. So lässt sich herauszufinden, wo man steht und an welchen Stellen man noch was tun muss.

Wie können auch kleinere oder mittelständische Lebensmittelbetriebe mit begrenzten Ressourcen ein solides Sicherheitsniveau erreichen?

In den seltensten Fällen werden große Ressourcen für ein solides Sicherheitsniveau benötigt. Daher kann ich auch hier nur raten, mit einer Risikoanalyse zu starten und daraus eine Roadmap anzulegen, in der man sich langsam verbessert. Durch eine Risikoanalyse kristallisieren sich auch organisatorische Maßnahmen heraus, die wenig bis kein Geld kosten. Wichtig ist es, ein Bewusstsein im Unternehmen für Cybersicherheit zu schaffen.

Kontakt

Laurin Dörr

Geschäftsführer

TG alpha GmbH

Deggendorf

E-Mail:

l.doerr@tgalpha.de

https://www.tgalpha.de/